Identidades en una pyme: MFA, SSO y el “mínimo viable” que ayuda a reducir riesgo de forma medible

- La identidad es un control de negocio, no solo de TI: proteger correo, accesos remotos, herramientas financieras y cuentas administrativas ayuda a reducir una parte relevante del riesgo operativo, de fraude y de interrupción.

- El “mínimo viable” puede implantarse sin un gran programa: una pyme puede avanzar en 30/60/90 días con MFA priorizado por impacto, proceso de altas/cambios/bajas y revisión básica de privilegios y excepciones.

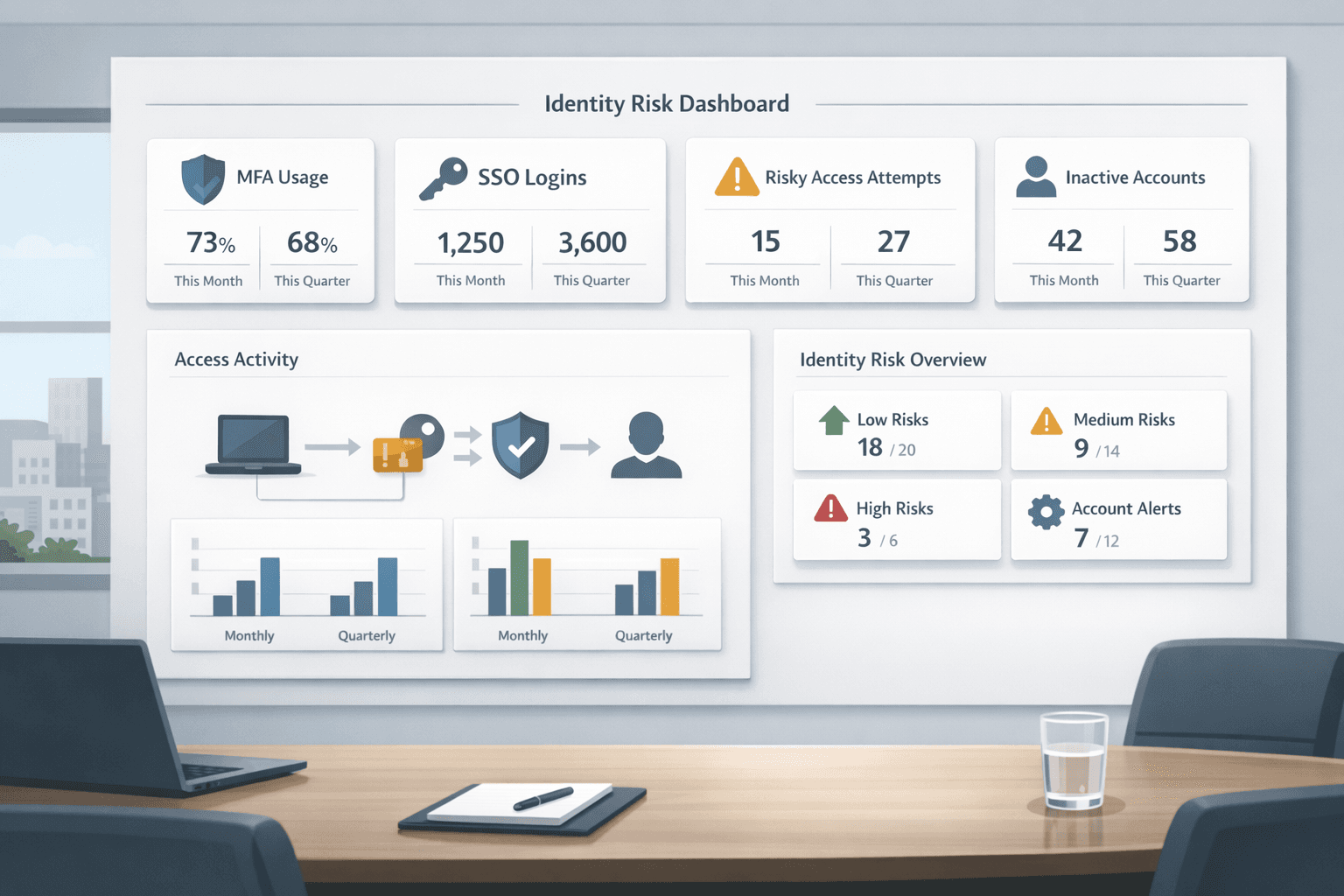

- “Medible” debe entenderse en términos operativos: porcentaje de cuentas críticas con MFA, tiempo de revocación en bajas y número de cuentas privilegiadas son señales de control que permiten a dirección seguir el progreso sin prometer causalidad exacta.

La gestión de identidades y accesos suele tratarse como un tema técnico, pero en una pyme afecta a decisiones muy concretas de negocio: quién puede aprobar pagos, quién conserva acceso al correo, cuánto tarda en revocarse una baja y cuántas cuentas tienen privilegios que ya no necesitan. Todo eso tiene impacto en fraude, continuidad operativa, auditoría y productividad.

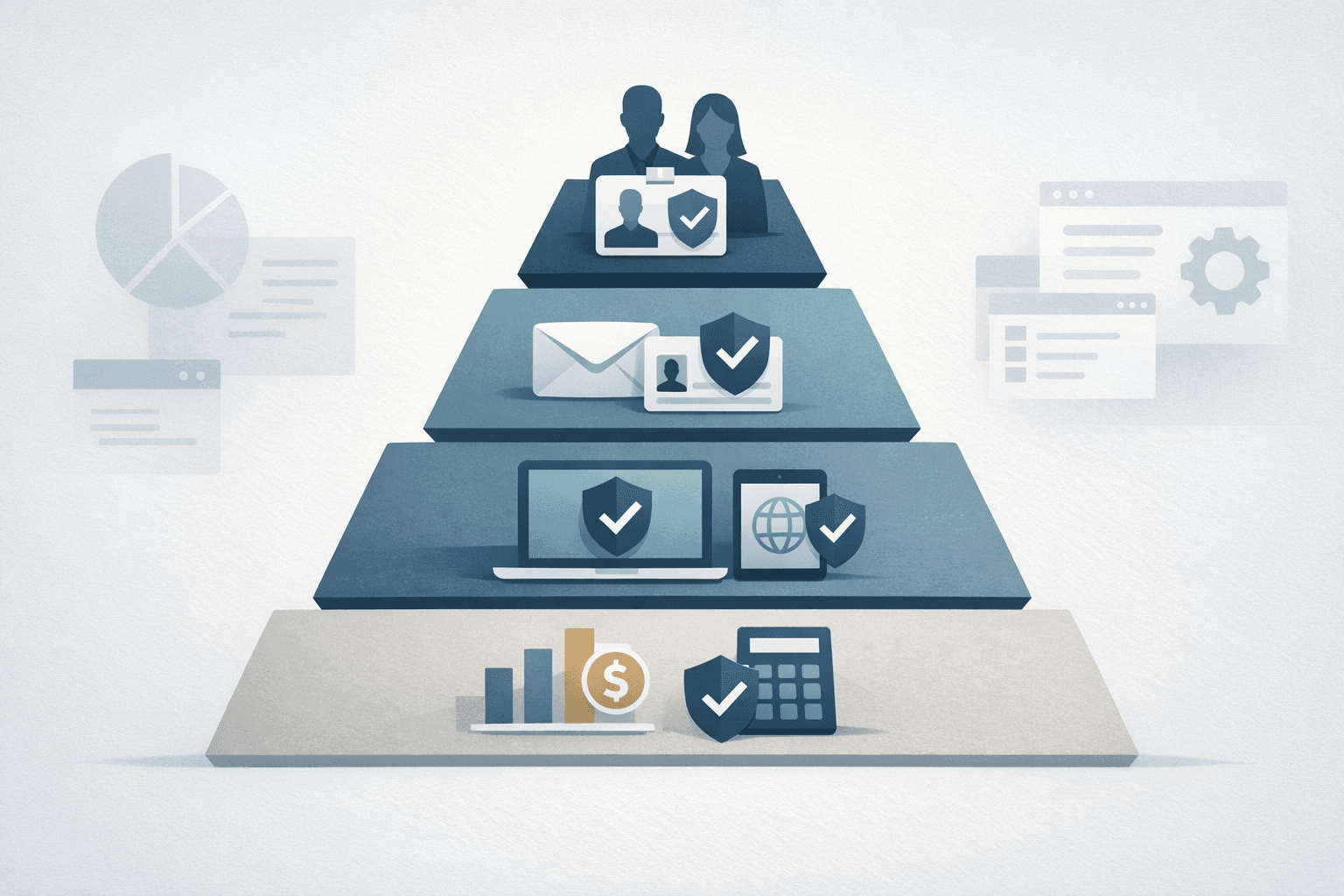

El punto de partida no debería ser un gran proyecto de IAM, sino una pregunta más simple: qué accesos, si se comprometen o quedan mal gestionados, causarían más daño o más fricción. En la mayoría de organizaciones pequeñas y medianas, la respuesta suele repetirse: correo corporativo, acceso remoto, herramientas financieras o de gestión crítica y cuentas administrativas.

Desde negocio, esto importa por cuatro razones.

La primera es el fraude. Muchas incidencias relevantes no requieren una técnica sofisticada; basta una credencial reutilizada, una cuenta sin un segundo factor o un acceso que siguió activo cuando ya no debía. Si una organización mejora el control de identidad en los puntos críticos, puede reducir la exposición más directa a errores, abuso y suplantación.

La segunda es la continuidad operativa. Una cuenta comprometida, mal asignada o no revocada puede interrumpir servicios, provocar cambios no autorizados o bloquear temporalmente procesos importantes. La identidad, por tanto, no es solo un control de seguridad; también es una pieza de continuidad.

La tercera es la auditoría y el control interno. Incluso en empresas con exigencia regulatoria limitada, las revisiones internas y externas suelen terminar en preguntas parecidas: quién accede a qué, quién lo autorizó, qué pasa cuando alguien cambia de rol y cuánto tarda la revocación al salir de la empresa. Sin un mínimo de orden, responder bien es difícil.

La cuarta es la productividad. Cuando los accesos están centralizados o, al menos, bien inventariados, las altas son más rápidas, las bajas generan menos urgencias y el soporte depende menos de conocimiento informal. No siempre se ve como un ahorro inmediato, pero sí suele notarse en menos incidencias y menos tiempo perdido coordinando permisos.

Acciones recomendadas

- Activar MFA primero donde el impacto del compromiso es mayor: correo corporativo, acceso remoto, herramientas financieras y cuentas administrativas.

- Definir un proceso simple de altas, cambios y bajas entre RRHH, TI y responsables de área, con aprobaciones claras y revocación verificable.

- Separar y revisar privilegios para que las cuentas administrativas no se usen en tareas diarias y los permisos acumulados se reduzcan.

- Eliminar cuentas compartidas siempre que sea posible y, si existe una excepción, documentar motivo, responsable y fecha de caducidad.

- Valorar SSO por criterio operativo, no por moda: compensa cuando hay varias aplicaciones, fricción de gestión y necesidad real de trazabilidad.

- Medir solo 2 o 3 indicadores operativos con definición clara y revisión periódica por dirección o responsable de operaciones.

- Implantar un plan 30/60/90 días con entregables concretos para que el “mínimo viable” quede operando y no solo diseñado.

La gestión de identidades concentra una realidad práctica: una sola cuenta puede abrir la puerta a múltiples sistemas y decisiones. Una credencial con acceso suficiente puede permitir entrar en correo, recuperar contraseñas o autorizar procesos.

En una pyme, este riesgo se amplifica por patrones de crecimiento: accesos concedidos con urgencia que no se revisan, cambios de rol sin ajustar permisos y excepciones temporales que se vuelven permanentes. El problema no es que existan excepciones, sino que no se gobiernen.

Por eso el “mínimo viable” en identidades no consiste en comprar más tecnología, sino en ordenar unos pocos controles de alto impacto. En términos sencillos, significa decidir dónde poner MFA primero, cómo asegurar que las bajas se ejecutan sin fricción, quién aprueba accesos y cómo revisar privilegios sin convertir la operación en un cuello de botella.

Por qué la identidad suele ser un punto de fallo en pymes

La identidad actúa como capa transversal. Atraviesa el correo, las aplicaciones de negocio, el acceso remoto y la administración de sistemas. Cuando esa capa está desordenada, el resto del entorno también lo está, aunque las herramientas individuales sean razonables.

Hay varios patrones que suelen repetirse:

- una misma cuenta sirve para demasiadas cosas;

- el correo corporativo queda poco protegido pese a ser una puerta a otros servicios;

- los accesos de antiguos empleados o proveedores no se revisan con disciplina;

- los permisos se conceden por urgencia, pero rara vez se recortan después;

- la trazabilidad se pierde cuando existen cuentas genéricas o compartidas.

Ninguno de estos problemas exige una gran organización para aparecer. De hecho, son frecuentes precisamente donde el equipo es pequeño y la prioridad es sacar trabajo adelante. Ahí es donde un enfoque de “mínimo viable” tiene más sentido: no busca perfección, sino reducir de forma visible el desorden más peligroso.

MFA: priorizar por impacto, no por cobertura aparente

El MFA suele ser una de las primeras medidas que se mencionan, pero desplegarlo sin criterio puede dar una falsa sensación de avance. La pregunta útil no es “dónde es más fácil activarlo”, sino “qué cuentas causarían más daño si se comprometieran”.

La prioridad, en una pyme, suele estar bastante clara.

1. Cuentas administrativas

Son las más sensibles porque permiten cambiar configuraciones, crear usuarios, elevar permisos o acceder a múltiples sistemas. Si una cuenta administrativa se compromete, el impacto puede extenderse rápidamente.

2. Correo corporativo

El correo no solo sirve para comunicarse. También se usa para recibir avisos, recuperar contraseñas, validar cambios y coordinar operaciones. Protegerlo puede ayudar a reducir riesgos en cascada porque actúa como punto de apoyo hacia otras aplicaciones.

3. Acceso remoto

VPN, escritorios remotos u otras puertas de entrada desde fuera de la red merecen refuerzo porque aumentan exposición y dependencia de la autenticación correcta.

4. Herramientas financieras o sensibles

Sistemas de contabilidad, tesorería, compras, facturación o aplicaciones con datos críticos deberían entrar pronto en el alcance, especialmente si permiten aprobar pagos o cambiar información relevante.

Este orden no pretende ser universal, pero sí ofrece un patrón útil. Lo importante es que la priorización responda al impacto del compromiso, no a la comodidad técnica del despliegue.

Cómo gobernar excepciones

Toda pyme tendrá excepciones. Habrá usuarios con limitaciones operativas, aplicaciones heredadas o accesos que no encajen bien en la política general. El error no es permitir ninguna excepción; el error es dejarla abierta sin control.

Cada excepción debería registrar, como mínimo:

- motivo de negocio u operativo;

- responsable que la aprueba;

- alcance concreto;

- medida compensatoria si aplica;

- fecha de revisión o caducidad.

Con eso, la excepción deja de ser un agujero invisible y pasa a ser una decisión trazable.

SSO: cuándo compensa de verdad

El SSO puede mejorar experiencia de usuario, consistencia de autenticación y control centralizado, pero no siempre es la primera prioridad. En una pyme, tiene sentido evaluarlo como una segunda capa de madurez, no como requisito para empezar.

Suele compensar cuando concurren varias condiciones:

- hay varias aplicaciones críticas de uso frecuente;

- las altas y cambios obligan a tocar muchos sistemas distintos;

- el soporte pierde tiempo gestionando accesos dispersos;

- dirección necesita más trazabilidad o coherencia de políticas;

- aplicar MFA de forma homogénea resulta difícil sin un punto central.

En cambio, puede esperar si la organización todavía está resolviendo cosas más básicas: inventario de aplicaciones, control de bajas, revisión de privilegios o eliminación de cuentas compartidas. El criterio correcto no es “SSO sí o no”, sino “qué problema operativo y de control resuelve ahora”.

Hablar de SSO en estos términos evita convertirlo en una discusión de producto o de moda. En una pyme, centralizar accesos tiene valor cuando simplifica la operación y mejora la consistencia; no solo cuando añade una nueva herramienta.

El mínimo viable en 30/60/90 días

Un plan corto y práctico ayuda a que el tema no se quede en intención. La idea no es diseñar un programa exhaustivo, sino llegar a un punto donde ciertos controles ya están funcionando, tienen dueño y pueden revisarse.

En 30 días: visibilidad y primeras protecciones

Entregables recomendados:

- inventario simple de aplicaciones críticas y tipos de cuentas;

- lista de cuentas administrativas, accesos remotos, correo y herramientas financieras;

- MFA activo en el primer grupo de mayor impacto;

- proceso básico de altas y bajas acordado entre RRHH y TI;

- checklist mínima de revocación definida.

Qué queda implantado: ya existe una vista inicial del riesgo y ya se protege el núcleo más sensible. Además, las bajas dejan de depender solo de recordatorios informales.

En 60 días: orden de permisos y gobierno básico

Entregables recomendados:

- revisión inicial de privilegios y accesos excesivos;

- separación entre cuentas administrativas y de uso diario;

- identificación y reducción de cuentas compartidas prioritarias;

- registro de excepciones activas con responsable y caducidad;

- responsables asignados por aplicación o familia de accesos.

Qué queda implantado: la organización pasa de “dar acceso” a “gobernar acceso”. No resuelve todo, pero ya existe una estructura mínima de responsabilidad.

En 90 días: seguimiento y decisión sobre centralización

Entregables recomendados:

- revisión de tiempos reales de baja y puntos de fricción;

- métricas operativas definidas y calendario de revisión;

- decisión documentada sobre si SSO compensa o no en la siguiente fase;

- revisión periódica de privilegios acordada;

- repositorio simple de accesos críticos y excepciones.

Qué queda implantado: el control deja de ser puntual y empieza a convertirse en rutina operativa.

Mini-RACI para altas, cambios y bajas

Uno de los errores más comunes es tratar las altas, cambios y bajas como un asunto exclusivo de TI. En realidad, funciona mejor cuando se reparte en tres roles: RRHH, TI y negocio.

RRHH

Debe actuar como disparador formal del proceso. Informa de incorporaciones, cambios de función y salidas, y valida fechas efectivas. Su papel no es conceder accesos técnicos, sino asegurar que el evento organizativo existe y está fechado.

TI

Ejecuta la provisión o revocación, aplica MFA cuando corresponda, revisa privilegios técnicos y confirma que la baja se ha completado en los sistemas bajo su control.

Responsable de negocio o área

Aprueba qué accesos necesita una persona para su función real, revisa cambios de rol y confirma si una excepción está justificada.

Un mini-RACI práctico puede resumirse así:

- Alta: RRHH inicia, negocio aprueba accesos, TI ejecuta.

- Cambio: negocio solicita ajuste, RRHH valida el cambio organizativo si aplica, TI modifica permisos.

- Baja: RRHH notifica fecha efectiva, TI revoca, negocio confirma cierre de accesos específicos o delegaciones pendientes.

No hace falta una matriz compleja. Basta con que nadie pueda decir “pensé que lo hacía otro”.

Checklist de baja sin fricción

La baja suele ser el momento donde se ve si el control es real o solo teórico. Una checklist útil debe ser corta, repetible y verificable.

Elementos mínimos:

- desactivar cuenta principal de acceso;

- revocar correo y métodos de autenticación asociados;

- retirar acceso remoto;

- desasignar licencias o accesos a aplicaciones críticas;

- invalidar privilegios administrativos si existieran;

- revisar cuentas de servicio o accesos compartidos vinculados;

- registrar fecha y hora de revocación efectiva.

“Sin fricción” no significa superficial. Significa que el proceso está lo bastante claro para ejecutarse rápido incluso en días de carga o urgencia. Si cada baja exige reconstruir manualmente qué accesos tenía la persona, el problema no es la baja; es la falta de orden previa.

Cómo medir “medible” sin prometer más de la cuenta

El artículo habla de reducción de riesgo “de forma medible”, pero esa medición debe entenderse con precisión. En una pyme, lo más útil no es demostrar causalidad exacta, sino observar señales operativas de que el control mejora.

Tres métricas bastan para empezar:

1. Porcentaje de cuentas críticas con MFA

Definición operativa: número de cuentas críticas con MFA activo dividido entre el total de cuentas críticas identificadas. Conviene revisar al menos correo, acceso remoto, finanzas y administradores.

Qué indica: nivel de cobertura del control en los puntos de mayor impacto.

2. Tiempo medio de revocación en bajas

Definición operativa: tiempo entre la fecha/hora efectiva de salida comunicada y la revocación confirmada de accesos definidos como críticos.

Qué indica: capacidad de ejecución y coordinación entre RRHH, TI y negocio.

3. Número de cuentas privilegiadas activas

Definición operativa: total de cuentas con permisos elevados en sistemas o aplicaciones críticas, revisado con una periodicidad fija.

Qué indica: si la organización está conteniendo la expansión de privilegios o si estos se acumulan con el tiempo.

La periodicidad puede ser mensual al principio y trimestral cuando el proceso esté estabilizado. Lo importante es que dirección reciba un dato comparable, no una descripción vaga de que “vamos mejor”.

Errores frecuentes al implantar este mínimo viable

Uno de los errores más comunes es pensar que poner MFA en muchos sitios equivale automáticamente a reducir el mayor riesgo. Si el despliegue evita cuentas administrativas o correo corporativo, la cobertura puede parecer amplia sin proteger lo esencial.

Otro error es suponer que las bajas son un tema administrativo menor. En realidad, son una prueba de disciplina operativa. Una baja mal ejecutada deja accesos activos, excepciones olvidadas y una exposición innecesaria.

También es frecuente mantener cuentas compartidas por comodidad. A corto plazo parecen prácticas; a medio plazo degradan la trazabilidad y complican cualquier revisión seria.

Por último, muchas organizaciones documentan políticas, pero no definen dueño ni calendario de revisión. Sin una caducidad de excepciones, sin responsables por aplicación y sin métricas mínimas, el control pierde eficacia aunque la intención sea correcta.

Qué no hace este enfoque, y por qué sigue siendo útil

Este “mínimo viable” no sustituye una arquitectura completa ni garantiza ausencia de incidentes. Su propósito es introducir control donde una pyme acumula exposición (accesos, bajas, privilegios y trazabilidad). No persigue una madurez ideal; persigue orden para reducir el desorden y decidir mejor.

Glosario mínimo

IAM: gestión de identidades y accesos. MFA: autenticación multifactor. SSO: inicio de sesión único.

Conclusión

Para una pyme, la identidad no debería tratarse como una iniciativa abstracta ni como un proyecto tecnológico aislado. Es un punto donde convergen riesgo, control interno y eficiencia operativa. Precisamente por eso, suele ofrecer un retorno razonable cuando se aborda con foco y sin sobredimensionar el alcance.

El “mínimo viable” es claro: MFA donde más duele un compromiso, proceso de altas/cambios/bajas con roles definidos, revisión de privilegios, excepciones gobernadas y una medición operativa muy simple. Si ese paquete queda implantado y revisado con disciplina, la organización no solo gana seguridad: gana orden, velocidad de respuesta y capacidad para demostrar control.